Nouvelles extensions génériques : le national arbitration forum (NAF), premier centre choisi pour administrer l’Uniform Rapid Suspension (URS)

Introduction

L’expansion des nouvelles extensions génériques de domaines (gTLDs) a révolutionné la manière dont les entreprises et les particuliers créent des identités numériques uniques. Ainsi, les détenteurs de droits de propriété intellectuelle font face à des défis importants pour protéger leurs marques contre le cybersquattage. Pour répondre à ces préoccupations, le système Uniform Rapid Suspension (URS) a été introduit, offrant un moyen rapide et rentable de résoudre les conflits de noms de domaine. Le National Arbitration Forum (NAF) a été choisi en 2013 comme premier centre pour administrer cette procédure, il joue un rôle essentiel dans la protection des marques dans l’univers numérique. Aujourd’hui, l’Asian Domain Name Dispute Resolution Centre (ADNDRC) est également en charge d’une partie des procédures URS mais sont utilisation est plus marginale.

Qu’est-ce que l’Uniform Rapid Suspension (URS) ?

L’URS est une procédure de résolution des conflits de noms de domaine, mise en place par l’ICANN, conçue pour offrir une solution rapide et économique aux détenteurs de marques cherchant à suspendre des noms de domaine qui enfreignent leurs droits, et qui sont identiques ou similaires à leurs marques déposées. Contrairement à d’autres mécanismes de résolution de conflits comme la Uniform Domain Name Dispute Resolution Policy (UDRP), qui peut aboutir au transfert du nom de domaine contesté, l’URS offre uniquement une suspension du nom de domaine concerné. Le nom de domaine suspendu reste enregistré au nom du défendeur mais il est désactivé, ne peut plus être utilisé ni transféré et la suspension court jusqu’à l’expiration du nom de domaine.

Le rôle du National Arbitration Forum (NAF)

Le NAF, fondé en 1986, est l’un des principaux acteurs mondiaux de résolution alternative des conflits. Choisi par l’ICANN (Internet Corporation for Assigned Names and Numbers) en 2013 pour gérer la procédure de l’URS, il est compétent pour les nouveaux gTLDs (types .online, .site, .shop ) et complète l’UDRP qui reste compétent pour les gTLDs historiques (types .com, .net, .org).

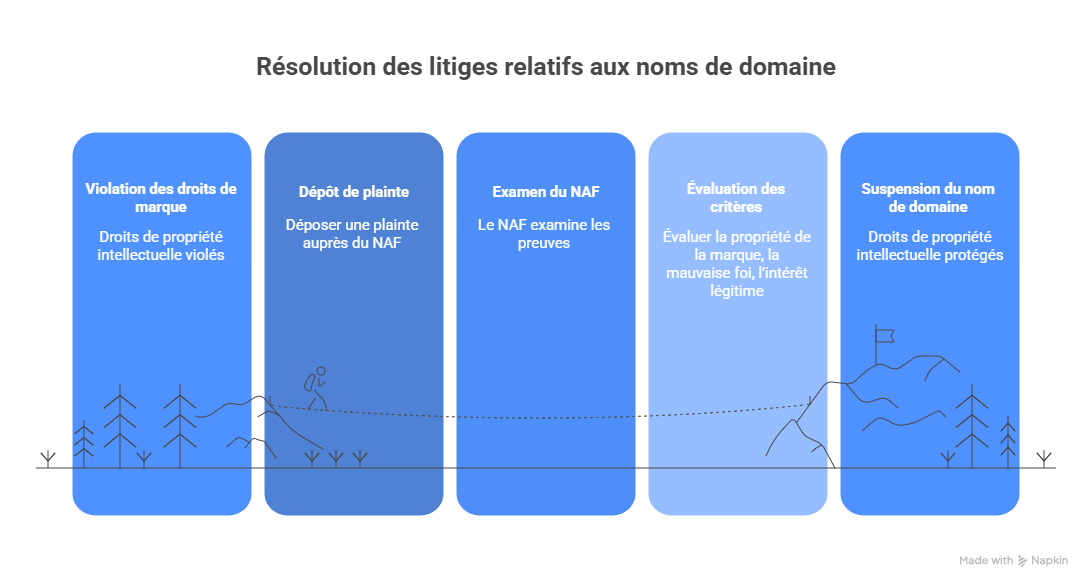

Les détenteurs de marques qui estiment que leurs droits de propriété intellectuelle sont violés peuvent déposer une plainte auprès du NAF.

Le NAF examine la plainte et les preuves fournies par les deux parties, en prenant en considérant notamment :

- La propriété de la marque : Le plaignant détient-il une marque antérieure déposée valide et identique ou similaire au nom de domaine litigieux ?

- L’enregistrement de mauvaise foi : Le nom de domaine a-t-il été enregistré ou utilisé de mauvaise foi, ce qui est souvent indiqué par l’intention d’exploiter la réputation du détenteur de la marque ?

- L’absence d’intérêt légitime ou de droit sur le nom de domaine.

Si ces critères sont remplis, le NAF procédera à la suspension du nom de domaine pour la durée restante de son enregistrement. La suspension, bien que temporaire, peut être prolongée pour un délai d’un an supplémentaire.

Les avantages de l’URS pour les détenteurs de marques

L’URS, administrée par le NAF, offre de nombreux avantages aux détenteurs de marques qui cherchent à résoudre rapidement et efficacement les problèmes de cybersquattage :

- Rapidité et efficacité : La procédure de l’URS est conçue pour être rapide, la plupart des cas étant résolue en 48 heures à 14 jours civils. Cela est particulièrement important lorsque l’infraction cause des préjudices immédiats (lorsque des consommateurs sont induits en erreur en pensant qu’ils interagissent avec un site officiel ou qu’ils achètent des produits contrefaits par exemple).

- Solution économique : Les procédures juridiques et l’UDRP peuvent être coûteuses et prendre du temps, surtout pour les entreprises disposant de ressources limitées. L’URS offre une solution avec des frais réduits et une gestion administrative simplifiée.

- Suspension temporaire : L’URS permet la suspension temporaire du nom de domaine en cause, ce qui permet au détenteur de la marque de résoudre rapidement l’incident et de réduire les dommages réputationnels qui y seraient rattachés.

Le processus d’arbitrage du NAF

Les arbitres du NAF sont des experts en droit des noms de domaine et en propriété intellectuelle. En offrant une alternative rapide et abordable aux procédures traditionnelles, le NAF veille à ce que les détenteurs de marques ne soient pas laissés sans recours face au cybersquattage et aux autres acteurs malveillants.

Conclusion

L’URS, administrée par le NAF, constitue un outil essentiel pour les détenteurs de marques, leur permettant de résoudre rapidement et efficacement les conflits liés au cybersquattage et aux noms de domaine.

Le NAF se positionne comme un acteur clé dans la protection des droits de propriété intellectuelle sur Internet, son rôle ne faisant que croître, parallèlement aux extensions de domaines. En offrant aux détenteurs de marques une solution efficace, le NAF garantit une protection indispensable des actifs en ligne.

Le cabinet Dreyfus et Associés accompagne ses clients dans la gestion de dossiers de propriété intellectuelle complexes, en proposant des conseils personnalisés et un soutien opérationnel complet pour la protection intégrale de la propriété intellectuelle.

Nathalie Dreyfus avec l’aide de toute l’équipe du cabinet Dreyfus.

FAQ

1. Quels types de litige noms de domaine peuvent être traités par l’URS ?

L’URS est conçu pour résoudre les conflits où un nom de domaine est enregistré de mauvaise foi, c’est-à-dire dans le but d’exploiter la notoriété d’une marque existante. Les cas typiques incluent l’enregistrement de noms de domaine identiques ou similaires à des marques déposées.

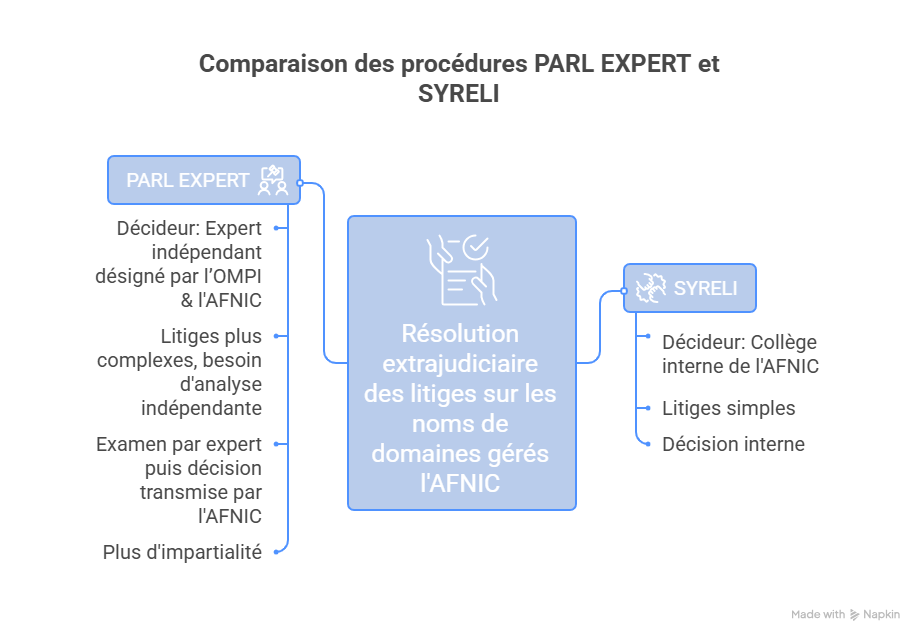

2. Quel choix effectuer entre l’URS et l’UDRP ?

L’URS et l’UDRP sont deux mécanismes de résolution des conflits de noms de domaine, mais ils diffèrent par leurs objectifs et leurs procédures. L’URS permet uniquement la suspension du nom de domaine, tandis que l’UDRP peut mener à un transfert du nom de domaine au titulaire de la marque. Le choix entre ces deux procédures relève de la mise en place d’une stratégie efficace de la part du titulaire de la marque. (Pour plus d’informations, se référer à cet article).

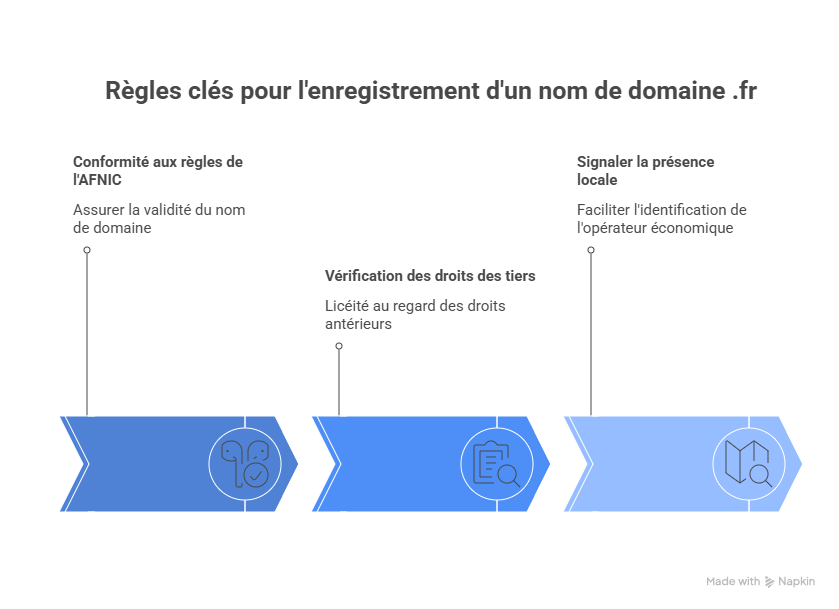

3. Quelles sont les preuves nécessaires pour lancer une procédure URS ?

Pour qu’une procédure URS soit mise en place, le plaignant doit prouver qu’il possède une marque déposée valide, que le domaine est identique ou similaire à la marque, et que le domaine a été enregistré de mauvaise foi. Des preuves comme des captures d’écran du site Web du domaine en question, des copies de l’enregistrement de la marque, ou des preuves de l’intention de nuire à la marque peuvent être exigées.

4. Que se passe-t-il si le domaine est suspendu via l’URS ?

Si un domaine est suspendu via l’URS, il ne sera plus accessible au public pendant la durée de l’enregistrement, mais le titulaire du domaine ne perd pas nécessairement sa propriété.

5. Quels recours un cybersquatter a-t-il si son domaine est suspendu par l’URS ?

Si un cybersquatter estime que la suspension de son domaine est injustifiée, il peut contester la décision dans le cadre de la procédure de recours prévue par l’URS. Il devra fournir des preuves pour démontrer qu’il a un droit légitime sur le domaine, comme des preuves de l’utilisation commerciale du domaine ou des droits antérieurs sur le terme.

Cette publication a pour objet de fournir des orientations générales au public et de mettre en lumière certaines problématiques. Elle n’a pas vocation à s’appliquer à des situations particulières ni à constituer un conseil juridique.